Ieri un gruppo di hacker è riuscito a rubare da Electrum circa 200 bitcoin (BTC) con un attacco phishing rivolto agli utenti di questo wallet.

Read this article in the English version here.

I wallet come Electrum, per essere veloci da installare ed utilizzare, non memorizzano l’intera blockchain, ma si collegano a dei server.

Gli hacker hanno creato dei finti server compatibili con il wallet ed hanno atteso che qualche ignaro utente lo usasse senza accorgersi della connessione ai server fake.

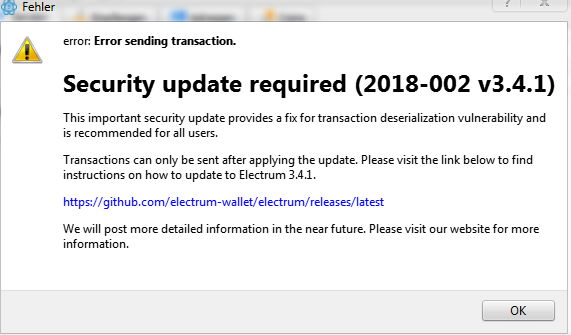

Nel momento in cui l’utente effettua una transazione, il server fake non ne consentiva la convalida, e rispondeva con un messaggio di errore che invita a scaricare un’altra versione del wallet spacciandola per un aggiornamento.

Gli utenti più esperti si sono accorti del tentativo di phishing, perché Electrum non richiede mai l’aggiornamento, e soprattutto non invita gli utenti a scaricare le nuove versioni proponendo un link.

Inoltre, il link fornito dai server fake non puntava al sito ufficiale di Electrum, ma ad un altro dominio, tuttavia molti utenti poco esperti ci sono cascati.

La nuova versione del wallet, in realtà, era un altro software elaborato dagli hacker per farsi scrivere ed inviare il seed del wallet: in questo modo gli ignari utenti hanno fornito volontariamente il seed del proprio wallet ai malintenzionati, che lo hanno subito usato per rubare tutti i BTC in esso contenuti.

In totale pare che l’attacco abbia fruttato circa 200 bitcoin, per un controvalore pari a quasi un milione di dollari.

L’attacco è stato confermato anche sul profilo Twitter ufficiale di Electrum, con tanto di screenshot del finto messaggio che invitava a scaricare la versione aggiornata da un link su GitHub che non corrisponde a quello del sito ufficiale del wallet.

There is an ongoing phishing attack against Electrum users. Our official website is https://t.co/aHiZIZH54e Do not download Electrum from any other source. More on the attack here: https://t.co/x5mPVspKfO

— Electrum (@ElectrumWallet) December 27, 2018

L’attacco pare sia iniziato il 21 dicembre, mentre ora il falso account GitHub a nome di Electrum è stato bloccato ed i file dannosi sono stati rimossi.

Per essere sicuri di avere installato l’ultima versione corretta del wallet è sufficiente procedere ad una nuova installazione.

Il software originale, infatti, non è stato intaccato o violato dall’attacco: sarebbe stato sufficiente non installare la versione fake per non avere alcun tipo di problema.

È comunque attesa una nuova versione che impedisca nuovi attacchi del genere.