Una delle tendenze degli ultimi anni che i criminali adottano come strategia per ottenere Bitcoin dalle vittime è quella della sextortion: l’utente riceve una e-mail con una richiesta di BTC per non far rendere pubbliche delle presunte immagini esplicite in suo possesso.

Ma come si presenta un’e-mail di questo tipo?

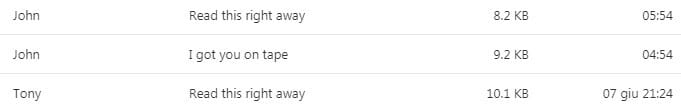

Questo tipo di attacco coinvolge appunto la posta elettronica con oggetto della mail e mittente insoliti, se non proprio esplicativi, come in questo caso: “I got you on tape”, chiaro riferimento che la vittima è stata in qualche modo filmata.

Di solito, questo tipo di e-mail vengono filtrate dal servizio di posta elettronica e vengono in automatico girate nella casella “spam”, ma non sempre ciò accade e quindi la possiamo trovare anche tra i nostri messaggi di posta in arrivo.

A questo punto la vittima, per curiosità o per preoccupazione, apre il contenuto del messaggio.

L’e-mail parte avvisando la vittima che la sua rete è stata violata e che ha registrato le sue sessioni di video porno: infatti, il criminale insinua di essere riuscito a violare il router con un codice che avvia la registrazione webcam ogni volta che viene visitato un sito per adulti.

Il contenuto fornisce aspetti tecnici su come funziona il sistema e come questo non venga tracciato dagli antivirus perché non ruba niente ma registra solamente il video, attività che non è dannosa di per sé.

A questo punto il criminale fa partire la sextortion, cercando di estorcere Bitcoin alla vittima, in questo caso 0,055 BTC (circa $500) e viene fornito un indirizzo diviso in 2 parti. Lo stesso criminale ci invita ad unire i due codici per ottenere l’indirizzo completo.

Da questa metodologia possiamo apprendere che il criminale possa utilizzare un generatore di indirizzi per mandare diversi email con un indirizzo diverso, anche per sfuggire al tracciamento: se utilizzasse sempre lo stesso address questo finirebbe più facilmente in una blacklist degli exchange rendendo difficile la liquidazione dei fondi.

Interessante notare come il criminale invita l’utente a ricercare il nome Paxful, chiaro riferimento al relativo exchange, per poter recuperare i bitcoin necessari e dà 72 ore, quindi 3 giorni, per inviarli ed evitare che vengano rese pubbliche le immagini esplicite.

Il messaggio chiude con due note: il rispetto della donna e quello di puntare su altri passatempi più salutari come fare palestra, mantenersi con una dieta sana, imparare qualcosa di nuovo.

Cosa fare nel caso di sextortion?

Una volta ricevuto un messaggio del genere basta semplicemente cestinarlo, prima di aprire il contenuto perché al suo interno ci potrebbero anche essere dei link dannosi e che potrebbero indirizzare a qualche sito poco raccomandabile.

Infatti, le minacce sono solo finte e i criminali non sono veramente in possesso di immagini compromettenti. In pratica si tratta solo di un bluff per recuperare bitcoin.